Điểm tin về Ransomeware và 10 khuyến nghị hữu ích giúp doanh nghiệp phòng chống Ransomware

Ransomware là một trong những mối đe dọa an ninh mạng nghiêm trọng nhất hiện nay. Theo nghiên cứu của Marcelo Riverco, chuyên gia về Ransomware của Malwarebytes, số lượng các cuộc tấn công Ransomware ngày càng tăng về số lượng, phạm vi tấn công và tinh vi hơn. Tuy nhiên, con số thực tế có thể cao hơn nhiều, vì nhiều nạn nhân không báo cáo các cuộc tấn công này.

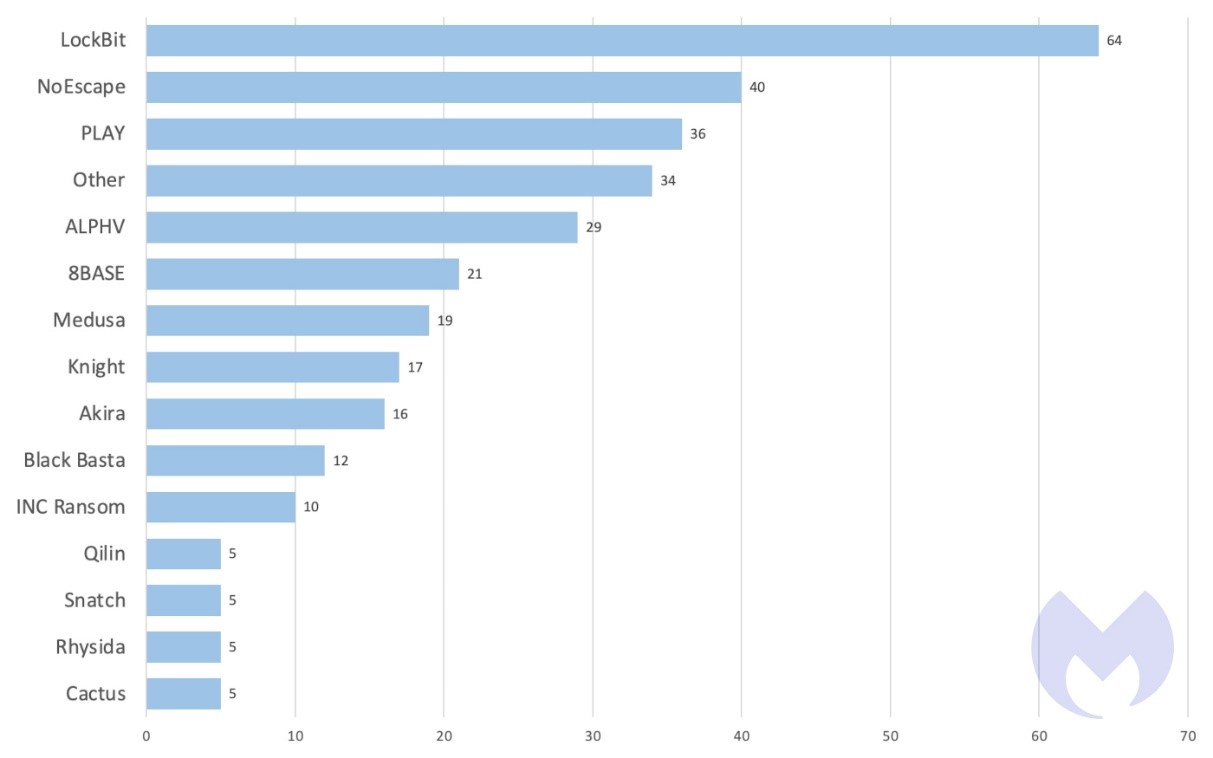

Trong nghiên cứu này, có đến 318 nạn nhân mới đã bị tấn công trong tháng 10 năm 2023. LockBit, NoEscape và PLAY là ba nhóm ransomware hoạt động mạnh nhất trong tháng 10, với số lượng nạn nhân lần lượt là 64, 40 và 36.

Các cuộc tấn công ransomware tiếp tục là mối đe dọa lớn đối với các tổ chức. Các doanh nghiệp cần thực hiện các biện pháp bảo mật mạnh mẽ để bảo vệ dữ liệu của mình.

1/ Một số nhóm ransomware bị triệt phá

Tháng 10 năm 2023, Cơ quan Cảnh sát châu Âu (Europol) và Cơ quan Hợp tác tư pháp châu Âu (Eurojust) tuyên bố triệt phá thành công nhóm ransomware RagnarLocker. Tuy nhiên, các cơ quan thực thi pháp luật vẫn chưa chính thức xác nhận vụ bắt giữ này.

Cùng lúc đó, nhóm tin tặc RansomedVC cũng bị bắt giữ. Thủ lĩnh nhóm hacker này đã xuất hiện trên Telegram với ý định bán lại hoạt động của nhóm, nhưng chỉ vài ngày sau đã tuyên bố giải thể nhóm sau khi nhận được thông tin rằng 6 thành viên cao cấp có thể đã bị bắt giữ. Ngay khi giải thể nhóm, chúng đã rao bán thông tin của 42 nạn nhân lên trang web công khai thông tin nạn nhân / web tống tiền

Nhóm tin tặc Trigona cũng bị đánh sập máy chủ bởi các hacker người Ukraine. Nhóm bị cáo buộc gây ra ít nhất 30 cuộc tấn công trên nhiều lĩnh vực khác nhau kể từ lần đầu tiên xuất hiện vào tháng 10 năm 2022. Đây được do là hành động trả đũa cho các cuộc tấn công của Trigona đã nhắm vào Ukraine. Sự kiện này cho thấy rằng các cuộc xung đột chính trị có thể là mối đe dọa nghiêm trọng đối với các nhóm ransomware. Tháng trước, Liên minh mạng Ukraine (UCA) xâm nhập máy chủ của Trigona, khiến máy chủ bị sập và xóa sạch dữ liệu của nhóm. UCA được thành lập vào 2016 nhằm mục đích bảo vệ mạng của Ukraine, UCA đã lợi dụng lỗ hỗng bảo mật (CVE-2023-22515) để tấn công Trigona.

Số lượng các cuộc tấn công ransomware bởi các nhóm tin tặc, tháng 10 năm 2023. Nguồn: Malwarebyte

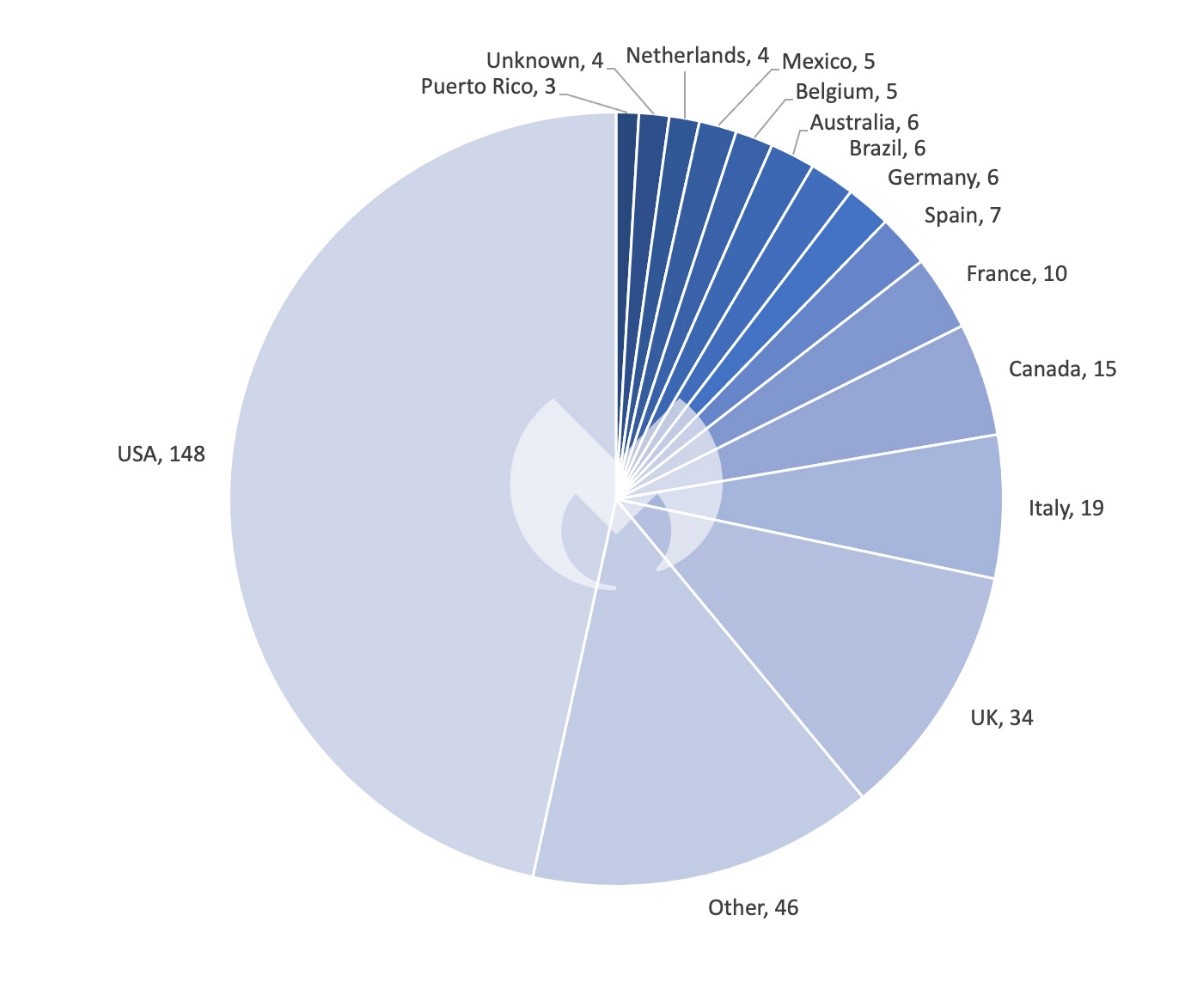

Số lượng các cuộc tấn công Ransomware ở các quốc gia, tháng 10 năm 2023. Nguồn: Malwarebytes

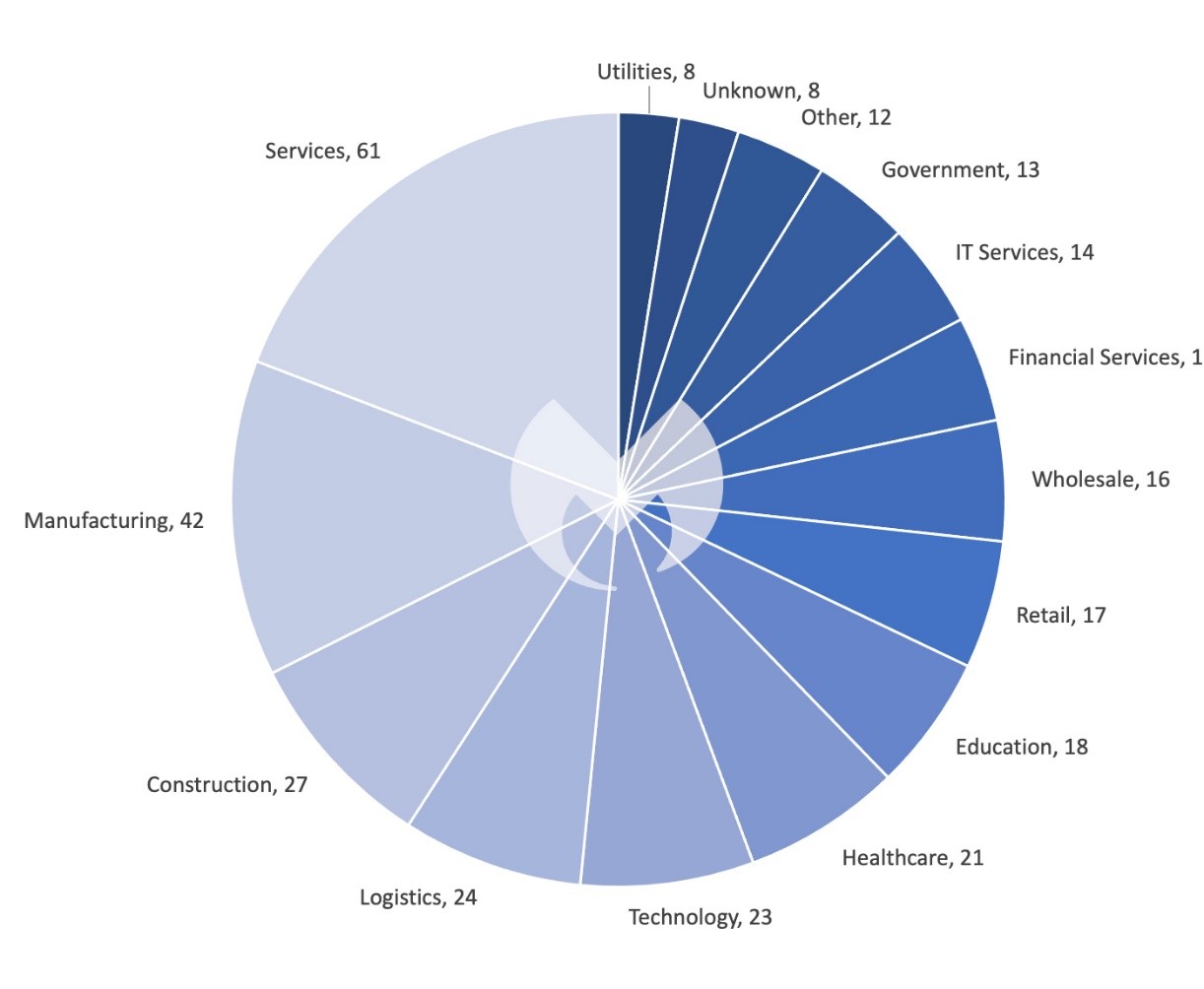

Số lượng các cuộc tấn công Ransomware theo ngành nghề, tháng 10 năm 2023. Nguồn: Malwarebytes

Số lượng các cuộc tấn công Ransomware theo ngành nghề, tháng 10 năm 2023. Nguồn: Malwarebytes

2/ Nhóm tội phạm CL0P đang nhắm mục tiêu vào lĩnh vực giáo dục.

Theo báo cáo của Resilience, 48% nạn nhân của cuộc tấn công vào MOVEit trong nửa đầu năm 2023 là từ lĩnh vực giáo dục. Điều này cho thấy khả năng CL0P có thể nhắm mục tiêu vào các tổ chức giáo dục. Tuy nhiên, cần có thêm dữ liệu từ các nguồn khác để xác nhận kết luận này

Dữ liệu của Resilience có thể bị thiên lệch do công ty này có nhiều khách hàng là các tổ chức giáo dục. Theo dữ liệu từ Malwarebytes, tỷ lệ máy chủ MOVEit thuộc lĩnh vực giáo dục chỉ chiếm 3%, nhưng tỷ lệ tổ chức giáo dục là nạn nhân của cuộc tấn công MOVEit lại cao hơn, lên tới 6%. Điều này có thể do các tổ chức giáo dục thường có ít nguồn lực để khắc phục các lỗ hổng bảo mật và dễ trở thành nạn nhân của các cuộc tấn công mạng MOVEit. Để giảm thiểu nguy cơ bị tấn công, các tổ chức giáo dục cần nâng cao nhận thức về bảo mật và áp dụng các biện pháp bảo mật tốt hơn.

3/ Microsoft mở cuộc điều tra Scattered Spider, nhóm ransomware đứng sau các cuộc tấn công các sòng bạc lớn của Mỹ

Microsoft đã thực hiện một cuộc điều tra vào nhóm tin tặc ransomware Scattered Spider. Microsoft phát hiện Scattered Spider sử dụng kỹ thuật LOTL để tấn công MGM Resorts và Caesar Entertainment, vào tháng 10. Kỹ thuật này sử dụng các công cụ hợp pháp để thực hiện các hoạt động độc hại, khiến nó khó bị phát hiện. Sự thành công của Scattered Spider cho thấy LOTL là một mối đe dọa ngày càng gia tăng, các chuyên gia an ninh mạng cần phát hiện các hoạt động bất thường trong các công cụ và cấu hình mạng chính thống.

Quay lại với doanh nghiệp, những quản trị viên hệ thống CNTT luôn cố tìm cách để ngăn chặn sự xâm nhập của các loại mã độc này, để ngăn chặn và bảo vệ tổ chức/doanh nghiệp khỏi các cuộc tấn công ransomware, các doanh nghiệp cần đảm bảo rằng tất cả các thiết bị đầu cuối đều được quản lý và bảo mật, đây được xem như là điểm yếu nhất và cũng như là bàn đạp để tấn công vào hệ thống nội bộ của doanh nghiệp.

Dưới đây là 10 biện pháp bảo mật cho các thiết bị đầu cuối cần được tuân thủ trong các tổ chức/ doanh nghiệp:

- Triển khai các cấu hình bảo mật để ngăn chặn các cuộc tấn công dò tìm mật khẩu. Ví dụ: triển khai các chính sách mật khẩu mạnh và sử dụng xác thực đa yếu tố.

- Loại bỏ các lỗ hổng về hệ điều hành và ứng dụng bằng cách luôn cập nhất các bản vá mới. Các lỗ hổng nếu bị khai thác có thể dẫn đến một cuộc tấn công mạng, vì vậy hãy đảm báo chúng được ưu tiên khắc phục ngay lập tức.

- Kiểm tra và giám sát tất cả các hoạt động trong hệ thống mạng bằng cách xác định các rủi ro. Điều này có thể thực hiện thông qua việc dò quét các cổng, tường lừa, mã hoá với BitLocker, …

- Gỡ cài đặt các ứng dụng không sử dụng, phiên bản cũ và có nguy cơ cao sau khi được xác định trong hệ thống mạng.

- Chỉ cho phép cài đặt các ứng dụng an toàn và theo chính sách bảo mật của doanh nghiệp/ tổ chức.

- Để ngăn chặn các cuộc tấn công trong nội bộ, hãy thiết lập việc quản lý và truy cập đặc quyền của người dùng.

- Ngăn chặn các tiện ích mở rộng của trình duyệt Web, và các trang Web độc hại để ngăn chặn các cuộc tấn công dựa trên trình duyệt.

- Giám sát và quản lý các thiết bị ngoại vi để ngăn chặn rò rĩ dữ liệu.

- Sao lưu dữ liệu định kỳ.

- Trang bị giải pháp chống Virus để phát hiện các cuộc tấn công dựa trên hàm băm.

Việc áp dụng các biện pháp bảo mật này khá khó khăn và mất nhiều thời gian với các tổ chức/ doanh nghiệp, và không phải tất cả các giải pháp bảo mật đều giúp đáp ứng các biện pháp đã được đề cập. Với

ManageEngine Endpoint Central, là một giải pháp toàn diện để đáp ứng nhu cầu quản lý và bảo mật thiết bị đầu cuối của tổ chức/ doanh nghiệp, bao gồm các tính năng như sau:

Quản lý mối đe doạ và lỗ hổng:

- Cải thiện tính bảo mật của hệ thống bằng cách phát hiện và khắc phục ngay các lỗ hổng đang tồn tại.

- Tăng cường bảo mật bằng cách triển khai các chính sách bảo mật và giải thiểu các cấu hình sai trên hệ thống.

- Loại bỏ các ứng dụng có rủi ro bảo mật cao thông qua việc chủ động kiểm tra hệ thống mạng định kỳ.

Quản lý bản vá:

- Cho phép kiểm tra các bản vá bảo mật theo quy trình đã được định nghĩa trước khi triển khai cho toàn bộ hệ thống.

- Triển khai bản vá tự động theo lịch trình.

- Hỗ trợ triển khai bản vá cho các hệ điều hành phổ biến Windows, MacOS, Linux và hơn 850 ứng dụng của bên thứ ba.

Quản lý thiết bị ngoại vi:

- Quản lý và kiểm tra việc sử dụng các thiết bị ngoại vi trong hệ thống.

- Cho phép theo dõi và sao lưu tập tin gốc ra một vị trí an toàn khi chúng được sao chép qua thiết bị ngoại vi.

- Cho phép, hạn chế hoặc xoá thiết bị dựa trên yêu cầu của người dùng, thiết lập danh sách các thiết bị ngoại vi tin cậy được phép sử dụng.

Quản lý ứng dụng:

- Thu thập thông tin của tất cả ứng dụng được cài đặt trên các thiết bị đầu cuối trong hệ thống mạng.

- Chỉ cho phép sử dụng các ứng dụng theo chính sách của tổ chức/ doanh nghiệp.

- Thiết lập nâng cao quản lý đặc quyền để ngăn chặn các cuộc tấn công nội bộ.

Quản lý trình duyệt:

- Cung cấp cái nhìn toàn diện về việc sử dụng trình duyệt trong hệ thống mạng.

- Bảo mật trình duyệt Web của người dùng bằng cách phát hiện và xoá các tiện ích mở rộng có rủi ro cao.

- Ngăn chặn sử dụng các trang Web không an toàn, tránh ảnh hưởng bởi các cuộc tấn công mạng.

Ngăn chặn thất thoát dữ liệu:

- Sử dụng các mẫu được định nghĩa trước để thu thập thông tin về các dữ liệu nhạy cảm trong hệ thống.

- Thiết lập các giao thức để truy cập và truyền dữ liệu.

- Nhanh chóng phát hiện và khắc phục các kết quả nhận diện sai để nâng cao hiệu suất và tính bảo mật.

Bảo mật trước các cuộc tấn công Ransomware:

- Phân tích hành vi dựa trên máy học (machine learning) để phát hiện chính xác các cuộc tấn công của ransomware.

- Ghi nhận thông tin đầy đủ, chuyên sâu của các cuộc tấn công, đưa ra phản hồi để khắc phục sự cố ngay lập tức và ngăn chặn các cuộc tấn công tương tự trong tương lai.

- Khôi phục tập tin với một thao tác nhấp chuột đơn giản thông qua quy trình khôi phục được cấp bằng sáng chế với Microsoft VSS.

Tham khảo thêm về giải pháp Quản lý và bảo mật thiết bị đầu cuối ManageEngine Endpoint Central: https://www.smone.vn/manageengine-endpoint-central