Tổng quan về Kiểm thử bảo mật ứng dụng động (DAST)

Tổng quan về Kiểm thử bảo mật ứng dụng động (DAST) là một phương pháp quan trọng trong việc đảm bảo an toàn cho các ứng dụng web. DAST thực hiện đánh giá bảo mật từ bên ngoài, mô phỏng hành vi của kẻ tấn công và phát hiện các lỗ hổng mà có thể bị khai thác. Việc hiểu rõ về DAST giúp tổ chức nhận diện được những rủi ro tiềm ẩn để có biện pháp khắc phục phù hợp.

Kiểm thử bảo mật ứng dụng động (DAST) là gì?

Kiểm thử bảo mật ứng dụng động (DAST) là phương pháp kiểm thử tiên tiến, kiểm thử phân tích bảo mật ứng dụng trong môi trường hoạt động thực tế. Là một hình thức kiểm thử “hộp đen” (black-box testing), DAST giúp xác định các lỗ hổng thực tế mà không cần nhiều thông tin về mã nguồn hoặc kiến trúc của ứng dụng.

DAST mô phỏng các cuộc tấn công thực tế để phát hiện những lỗ hổng bảo mật quan trọng mà các phương pháp khác có thể bỏ qua, từ đó ngăn chặn các rủi ro như:

- Rò rỉ dữ liệu,

- Truy cập trái phép,

- Ảnh hưởng đến uy tín thương hiệu.

Nếu không thực hiện kiểm thử trong lúc ứng dụng hoạt động, bạn sẽ không có nhìn tổng quan về tình trạng bảo mật của ứng dụng, dẫn đến cảm giác an toàn sai lầm. Do đó, DAST không chỉ đơn thuần kiểm tra lỗi trong suốt quá trình sử dụng mà còn giúp truy tìm nguồn gốc vấn đề thiết kế phần mềm.

Hơn nữa, DAST có khả năng hoạt động độc lập với công nghệ, ngôn ngữ lập trình hay nền tảng cụ thể.

Bằng cách theo dõi hành vi của ứng dụng dưới các cuộc tấn công, DAST giúp phát hiện các lỗ hổng bảo mật có thể bị hacker khai thác, chẳng hạn như:

Tại sao các nhà phát triển ứng dụng cần quan tâm đến DAST?

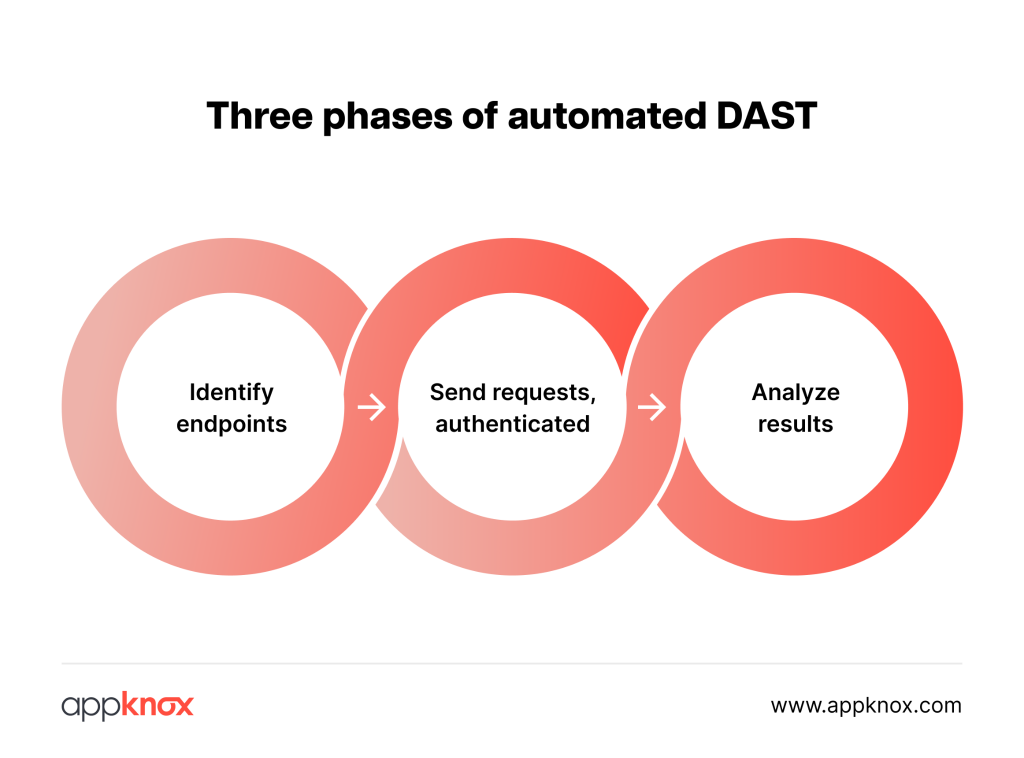

Các phương pháp tối ưu cho kiểm thử bảo mật ứng dụng động tự động (DAST) đảm bảo quy trình kiểm thử diễn ra toàn diện hiệu quả trong việc phát hiện và giảm thiểu các lỗ hổng bảo mật.

Các nhà phát triển cần đánh giá các lỗ hổng được phát hiện trong quá trình quét, xác thực các phát hiện để giảm thiểu các kết quả sai lệch và cộng tác với đội ngũ bảo mật để đảm bảo xử lý các vấn đề một cách hiệu quả và thúc đẩy cải tiến liên tục về mặt bảo mật.

Ưu và nhược điểm của DAST

Ưu điểm của kiểm thử bảo mật ứng dụng động (DAST)

Trong khi kiểm thử bảo mật ứng dụng tĩnh (SAST) kiểm tra mã nguồn, DAST mô phỏng các cuộc tấn công thực tế để phát hiện các lỗ hổng mà kẻ xấu có thể khai thác.

Có năm ưu điểm chính của DAST:

- Phát hiện lỗ hổng trong lúc ứng dụng hoạt động: DAST tìm ra các lỗ hổng trong lúc ứng dụng hoạt động, chẳng hạn như lỗi cấu hình máy chủ, lỗi xác thực, sự cố quản lý phiên và làm giả yêu cầu giữa các trang web.

- Mô phỏng hành vi hacker: Công cụ DAST mô phỏng cách thức tấn công của hacker với ứng dụng từ bên ngoài để xác định điểm yếu có thể bị khai thác.

- Bổ sung cho SAST: Kết hợp DAST và SAST cho phép phát hiện nhiều lỗ hổng hơn và nhận được hướng dẫn khắc phục chi tiết.

- Xác định vấn đề tuân thủ: DAST có khả năng đảm bảo rằng các ứng dụng tuân thủ các yêu cầu về quy định và tiêu chuẩn ngành bằng cách phát hiện những vấn đề có thể dẫn đến vi phạm dữ liệu hoặc các sự cố bảo mật khác.

- Khám phá những vấn đề mà các phương pháp khác bỏ lỡ: DAST có thể phát hiện ra các vấn đề mà các phương pháp thử nghiệm khác có thể bỏ sót, chẳng hạn như các vấn đề về xác thực hoặc cấu hình máy chủ mà không cần truy cập vào mã nguồn.

Để duy trì hiệu quả, DAST yêu cầu giám sát liên tục, điều này có thể tốn thời gian. Giải pháp DAST tự động hóa như Appknox giúp mô phỏng các tương tác người dùng thực tế, từ đó kiểm thử ứng dụng một cách hiệu quả.

Công cụ này giúp phát hiện và giảm thiểu các lỗ hổng bảo mật sớm, trở thành công cụ kiểm tra ứng dụng động tự động hiệu quả nhất trong lĩnh vực bảo mật ứng dụng.

Hạn chế của các công cụ DAST truyền thống

Các công cụ DAST truyền thống có thể giúp xác định lỗ hổng của ứng dụng nhưng cũng có một số hạn chế.

Chúng không tích hợp các công nghệ mới như AI và tự động hóa, làm giảm tính chính xác và hiệu quả. Những công cụ này khó nhận diện lỗ hổng trong các ứng dụng hiện đại, phức tạp.

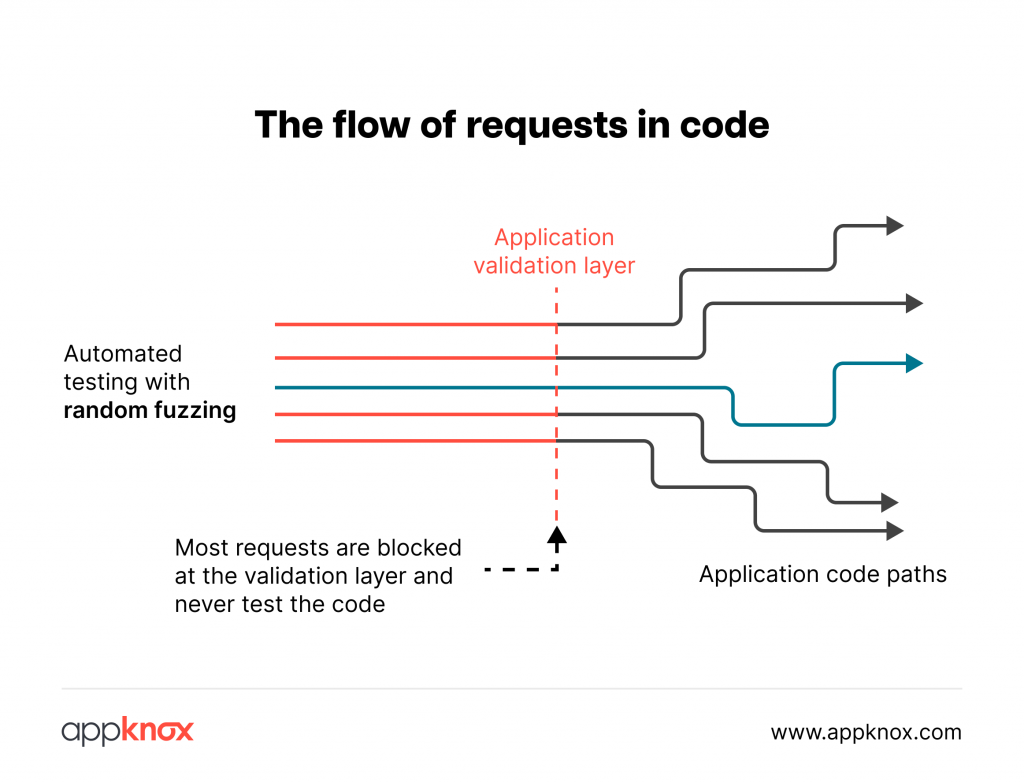

- Khả năng thu thập và liên kết thông tin bị hạn chế: Các công cụ DAST truyền thống dựa vào việc thu thập dữ liệu qua các ứng dụng bằng cách theo dõi các liên kết và biểu mẫu. Điều này dẫn đến việc dễ dàng bỏ sót lỗ hổng trong các khu vực ẩn hoặc bị giới hạn.

- Vấn đề về độ chính xác: Công cụ DAST đôi khi có thể tạo ra kết quả báo cáo lỗ hổng giả hoặc bỏ sót lỗ hổng thực tế. Điều này dẫn đến tình trạng kém hiệu quả vì nhóm bảo mật phải xác minh và lọc kết quả theo cách thủ công.

- Thiếu nhận thức về ngữ cảnh: Các công cụ DAST truyền thống có thể không hiểu được logic kinh doanh hoặc vai trò của người dùng ứng dụng, dẫn đến những phát hiện ít liên quan và không thực tế.

- Gặp khó khăn với các ứng dụng phức tạp: Khi các ứng dụng trở nên phức tạp hơn và sử dụng nhiều công nghệ hơn, các công cụ DAST truyền thống gặp khó khăn trong việc theo kịp tốc độ thay đổi của các lỗ hổng mới.

- Nhu cầu về tự động hóa: Nhu cầu ngày càng tăng về tự động hóa trong kiểm thử bảo mật, đặc biệt là liên quan đến DAST, thường đòi hỏi nhiều thời gian và công sức thủ công. Việc tự động hóa DAST giúp giảm đáng kể thời gian và nguồn lực cần thiết cho quy trình này.

- Bối cảnh đe dọa đang thay đổi: Bối cảnh đe dọa liên tục thay đổi, với các kỹ thuật và vectơ tấn công mới nổi lên. Để đối phó với những thách thức này, DAST truyền thống cần phải được phát triển và tích hợp các tính năng mới.

- Thách thức về xác thực và quản lý phiên: Các công cụ kiểm thử bảo mật ứng dụng động (DAST) truyền thống đang gặp phải khó khăn trong việc đánh giá hiệu quả các ứng dụng có cơ chế xác thực người dùng phức tạp và quản lý phiên. Điều này là một hạn chế đáng kể, đặc biệt khi ngày càng nhiều ứng dụng hiện đại dựa vào các cơ chế bảo mật này.

- Áp lực lên tài nguyên ứng dụng và thiếu phân tích luồng dữ liệu: Các công cụ DAST truyền thống khi tiến hành kiểm thử có thể gây ra tải nặng lên hệ thống, ảnh hưởng đến hiệu năng của ứng dụng và các dịch vụ liên quan. Hơn nữa, khả năng phân tích luồng dữ liệu xuyên suốt trong tổ chức của các công cụ này còn hạn chế, dẫn đến các lỗ hỏng bảo mật tiềm ẩn trong các khu vực dữ liệu riêng lẻ.

- Kiểm tra bảo mật API và thời gian thực hiện DAST không đầy đủ: Các công cụ DAST truyền thống gặp khó khăn trong việc đánh giá bảo mật của API, vốn ngày càng phổ biến trong các ứng dụng hiện đại. Thêm vào đó, DAST thường được thực hiện ở giai đoạn cuối của quá trình phát triển phần mềm khiến việc phát hiện và khắc phục các lỗ hổng bảo mật trở nên tốn kém và phức tạp hơn, đồng thời làm tăng rủi ro bị khai thác

Hạn chế của kiểm thử động mã nguồn mở

Các công cụ kiểm thử bảo mật mã nguồn mở có thể là một điểm khởi đầu tốt để thực hiện phân tích bảo mật cho ứng dụng, nhưng thường thiếu:

- Dễ sử dụng,

- Hỗ trợ kiểm thử toàn diện cho iOS,

- Phân tích mã sâu,

- Phát hiện khai thác trong thời gian thực,

- Mô-đun kiểm thử API chuyên biệt.

Chất lượng của các công cụ bảo mật ứng dụng mã nguồn mở chưa thể đáp ứng đầy đủ các yêu cầu về bảo mật trong môi trường phát triển hiện đại.

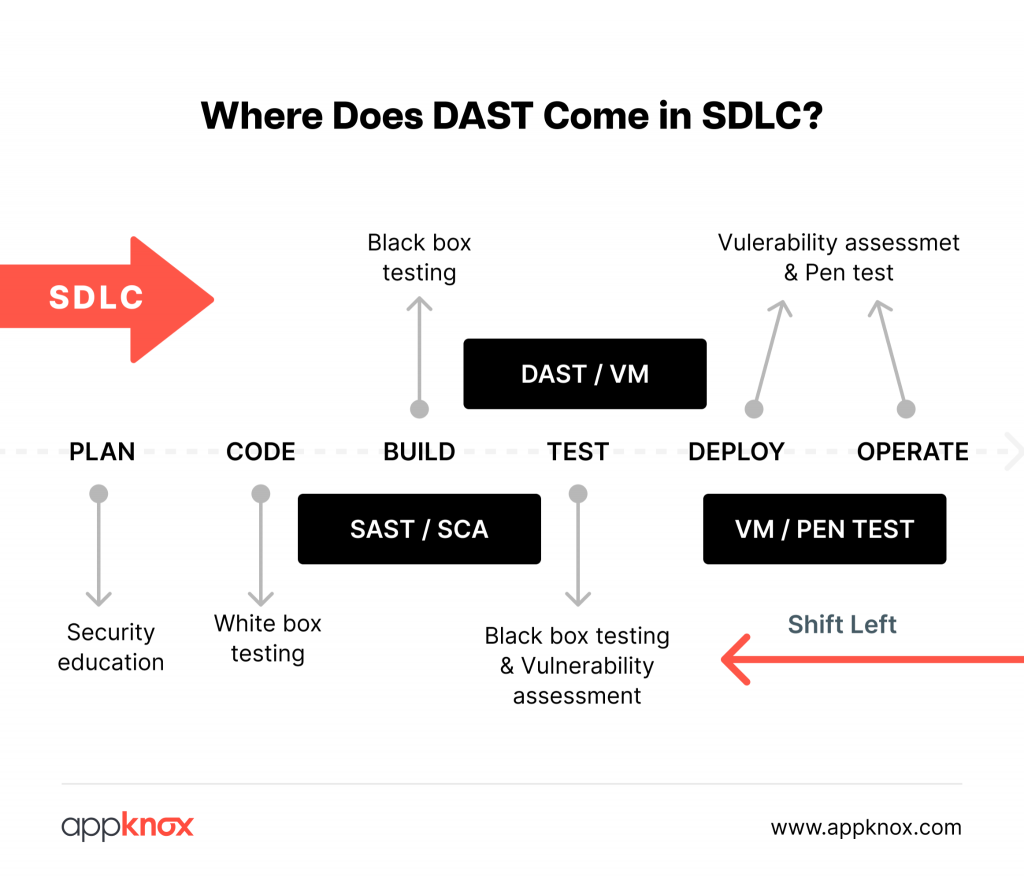

Những lợi ích của việc tích hợp DAST vào quy trình phát triển phần mềm (SDLC)

Công cụ DAST giúp phát hiện lỗ hổng bảo mật trước khi ứng dụng được triển khai.

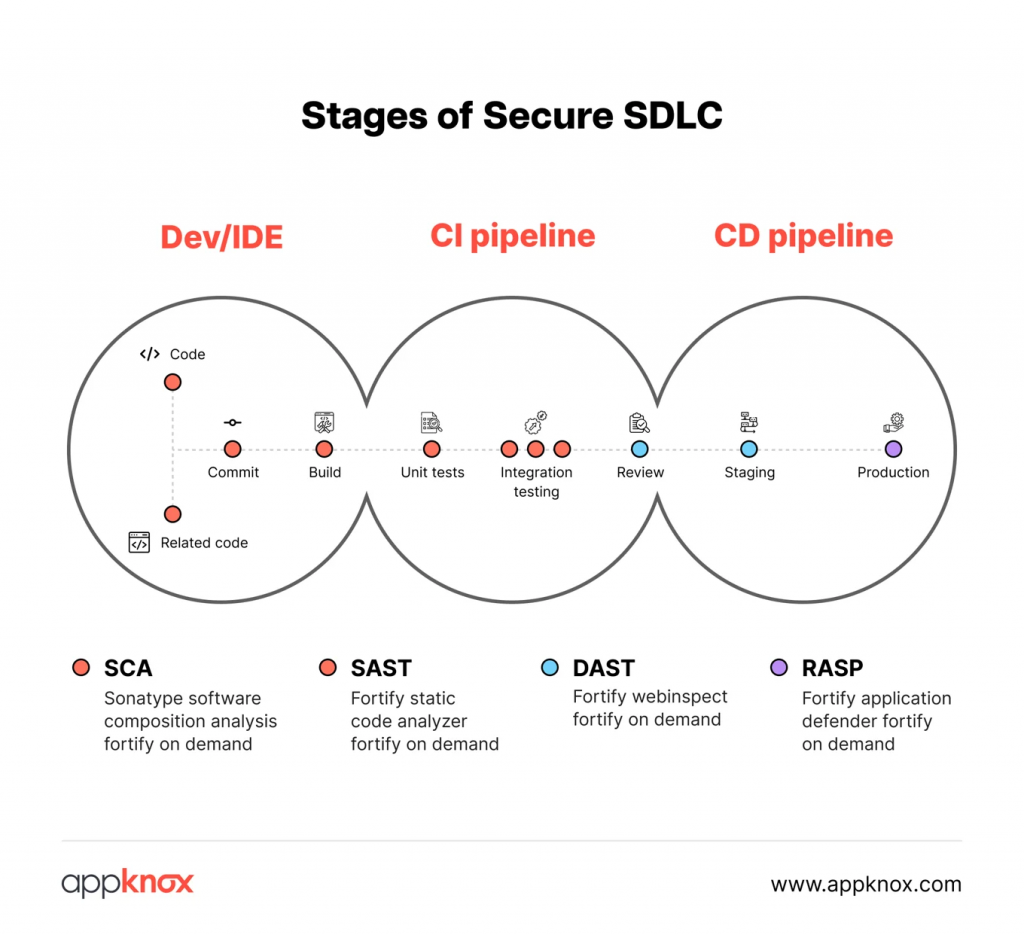

DAST được sử dụng trong giai đoạn TEST, nằm giữa các hoạt động Black box testing và Vulnerability assessment & Pen test trong quy trình phát triển phần mềm (SDLC). DAST kiểm thử ứng dụng được triển khai để tìm các lỗ hổng bảo mật sau khi các phương thức kiểm tra tĩnh (SAST/SCA) đã được thực hiện.

Khi được tích hợp vào DevSecOps, DAST giúp đảm bảo rằng ứng dụng vừa hoạt động tốt vừa an toàn trước các mối đe dọa.

- Xác định lỗ hổng qua việc kiểm thử ứng dụng trong môi trường thực,

- Là phương pháp kiểm thử bảo mật không phụ thuộc vào ngôn ngữ lập trình,

- Sử dụng kiểm thử hồi quy để dễ dàng kiểm tra lỗ hổng đã được phát hiện,

- Tương tác với ứng dụng qua giao diện người dùng, API và dịch vụ web,

- Có thể tích hợp vào quy trình CI/CD,

- Đảm bảo giám sát bảo mật liên tục,

- Sử dụng sau khi triển khai để xác nhận bảo mật của ứng dụng,

- Giảm thiểu rủi ro rò rỉ dữ liệu và các mối đe dọa mạng,

- Giúp đáp ứng các yêu cầu tuân thủ quy định,

- Phát hiện và khắc phục lỗ hổng sớm trong vòng đời phát triển, tiết kiệm chi phí.

Kết hợp hiệu quả với DevOps

- Tích hợp DAST với hệ thống theo dõi lỗi và tạo yêu cầu

- Tạo yêu cầu chi tiết cho các lỗ hổng bảo mật

- Đảm bảo các nhà phát triển nhận được thông tin chính xác để khắc phục nhanh chóng

- Thúc đẩy tư duy DevSecOps bằng cách ưu tiên các vấn đề bảo mật

Áp dụng phòng thủ mã nguồn

- Khuyến khích lập trình phòng thủ để dự đoán và ngăn chặn các cuộc tấn công

- Triển khai các biện pháp phòng ngừa bảo mật cơ bản trong mã để tránh các lỗ hổng phổ biến

- Xây dựng bảo mật vào ứng dụng ngay từ đầu

Sử dụng công cụ DAST sớm trong SDLC

- Tích hợp DAST ngay từ đầu vòng đời phát triển phần mềm

- Phát hiện và khắc phục các lỗ hổng trước khi đưa vào sản xuất để khắc phục dễ dàng và tiết kiệm chi phí

Tích hợp DAST với quy trình CI/CD

- Chạy DAST ở mọi giai đoạn của quy trình CI/CD: Development, testing, staging và production

- Sử dụng DAST để đưa ra khuyến nghị và liên tục phát hiện lỗ hổng

- Sửa lỗ hổng ngay khi chúng xuất hiện để cải thiện bảo mật và tiết kiệm thời gian

Công cụ DAST tự động có thể hỗ trợ bảo mật ứng dụng như thế nào?

Ưu điểm của DAST tự động hóa là nhóm kiểm thử có thể kiểm soát kết quả và giảm tỷ lệ phát hiện lỗ hổng sai lệch khi kiểm thử ứng dụng trên các thiết bị thực tế trong môi trường kiểm soát. Điều này cũng giúp cho việc xác định được nhiều vấn đề về cấu hình ứng dụng hơn so với các phương pháp đánh giá lỗ hổng khác.

Giải pháp DAST tự động hóa như Appknox mô phỏng tương tác người dùng thực tế và phát hiện lỗ hổng bảo mật sớm. Điều này không chỉ giải quyết các vấn đề kinh doanh mà còn bảo vệ ứng dụng khỏi các mối đe dọa mạng.

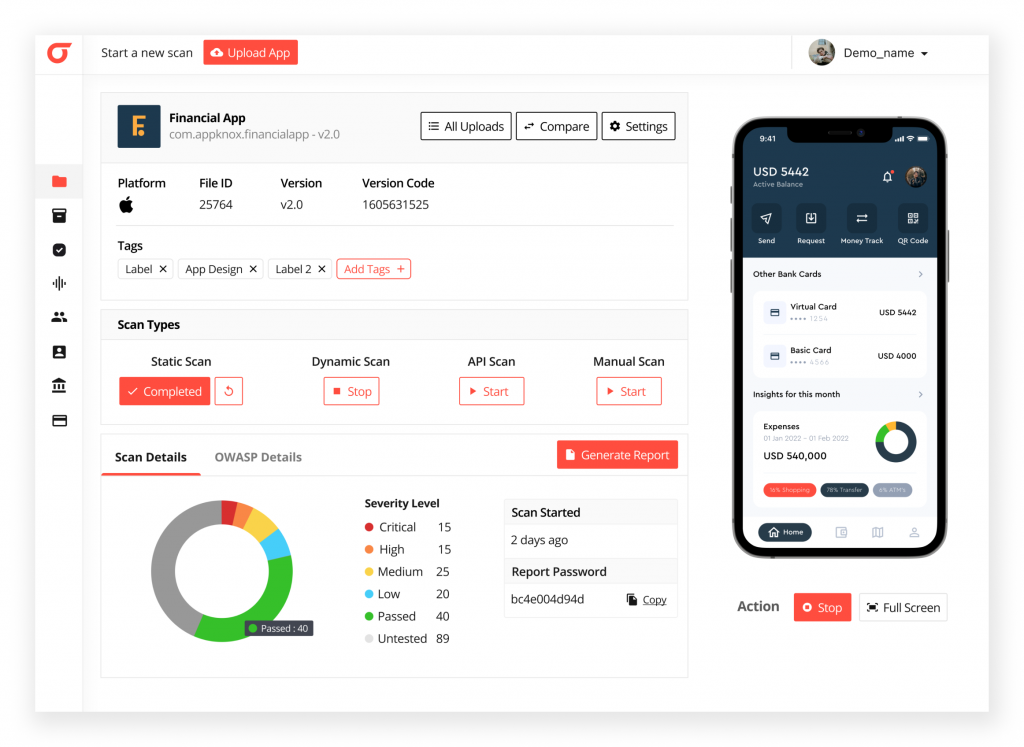

Vì sao Appknox là lựa chọn hàng đầu cho kiểm thử bảo mật ứng dụng động DAST?

Là một trong những công cụ bảo mật ứng dụng động hàng đầu, nền tảng DAST tự động hóa của Appknox hoàn thành kiểm thử bảo mật nhanh hơn 75% so với thời gian phát hành ứng dụng trung bình. Appknox cung cấp giải pháp toàn diện tích hợp với các công cụ và quy trình hiện có của nhà phát triển, cho phép đội ngũ bảo mật làm việc song song với đội ngũ phát triển.

Các tính năng chính của giải pháp phân tích động tự động của Appknox bao gồm:

- Kiểm thử trên thiết bị thực,

- Phạm vi bao phủ lỗ hổng rộng,

- Độ chính xác cao và tỷ lệ phát hiện lỗ hổng giả thấp (<1%),

- Tích hợp với quy trình CI/CD và các công cụ DevSecOps khác,

- Báo cáo và hướng dẫn khắc phục toàn diện,

- Hỗ trợ tuân thủ và quy định,

- Giám sát và hỗ trợ liên tục.

Thao khảo các sản phẩm Appknox tại đây